| |

We wtorek Microsoft wyda lipcowy biuletyn zabezpieczeń. Znajdzie się w nim sześć poprawek.

W lipcowym wydaniu spodziewane są poprawki dla majowej luki w DirectShow oraz ewentualną najnowszą lukę zero-day.

Trzy z nowych biuletynów wpływa na system Windows. Pozostałe trzy wpływają na Publisher 2007, jeden na ISA Server 2006 (Internet Security and Acceleration) oraz jeden na aktualną wersję Virtual PC i Virtual Server.

Zaktualizowana zostanie także baza programu Malicious Software Removal Tool oraz filtru wiadomości spam Windows Mail.

Źródło i foto: http://www.neowin.net/ |

Użytkownicy inteligentnych telefonów iPhone 3G i 3GS mogą już kupić nową aktualizację nawigacji firmy Sygic ze spolszczonym interfejsem użytkownika. Aplikacja już jest dostępna w App Store, a jej koszt to 99.99 dolarów.

Sama aplikacja zajmuje 1.81 GB i obejmuje mapy wszystkich państw europejskich, w tym Polski.

Wkrótce powinna pojawić się kolejna mapa dla iPhone'a od firmy Tom Tom. W tym wypadku zapowiadane jest dodanie uchwytu z dodatkową anteną GPS.

Źródło i foto: http://www.myapple.pl/ |

W styczniu została wykryta luka w stosie Bluetooth w systemach Windows Mobile. Usługa FTP OBEX pod Windows Mobile 5.0 i 6.0 powinna zezwalać tylko na dostęp do wybranych katalogów, jednak tak się nie dzieje, w wyniku czego osoba atakująca otrzymuje dostęp do całego systemu.

Poprzednio podejrzewany był Microsoft w całej sprawie, jednak jak się okazuje, wina leży po stronie HTC. HTC już w systemie Windows Mobile 5 wprowadziła własną obsługę stosu Bluetooth. W wyniku błędu w kodzie, atakujący uzyskuje dostęp do całej struktury katalogów. Nie wiadomo na razie dlaczego do dzisiaj HTC nie załatało tej luki, od której wykrycia mija już pół roku.

Aby zabezpieczyć się przed atakiem należy przede wszystkim nie dodawać nieznanych urządzeń do listy tych, które łączą się automatycznie z naszym systemem oraz usunąć stare, nieużywane.

Źródło: http://pda.pl/ |

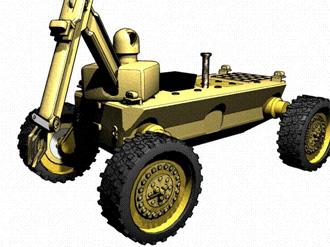

Kompanie Robotic Technology oraz Cyclone Power Technology stworzyły niezwykłego robota działającego w oparciu o biomasę. Dzięki zastosowaniu nowego paliwa, robot stał się przede wszystkim bardziej autonomiczny niż tradycyjne maszyny, a na dodatek nie boi się on jakichkolwiek zakłóceń w dostawach energii.

Jako biomasę można stosować różnego rodzaju surowce: trawę, drewno, olej, odpady organiczne, stare gazety, czasopisma i inne. Robot to wszystko najpierw osusza, a następnie przetwarza na energię elektryczną, a na dodatek jest w stanie samodzielnie poszukiwać biomasy np wykorzystując powalone drzewa do swojego zasilania.

Obecnie robot jest w fazie pilotażowego modelu gotowego prototypu i jak twierdzą twórcy, można go dodatkowo wyposażyć w panele słoneczne, co zwiększy jego niezależność elektryczną.

Zastosowany, specjalnie opracowany silnik, jest czymś pomiędzy silnikiem parowym a silnikiem benzynowym. Jednak w odróżnieniu od jednego i drugiego może on korzystać z różnych surowców. Aby wyszukać odpowiedniego paliwa, wyposażono go w specjalizowane oprogramowanie oraz zestaw czujników reagujących na dostępność odpowiedniego źródła energii.

Obecnie biomasa stanowi szósty co do wielkości, dostępny na dzień dzisiejszy zasób na świecie, mogący być wykorzystanym jako źródło energii. Plasuje się on zaraz po łupku naftowym, uranie, węglu, ropie naftowej i gazie ziemnym. Zasoby biomasy na ziemi szacuje się na około 1.88 biliona ton. Większość biomasy, około 80%, to drewno. Biomasa to także piąte najważniejsze po energii słonecznej, wiatrowej, wodnej i geotermalnej, najważniejsze źródło energii odnawialnej, a każdego roku na ziemi powstaje około 170 miliardów ton tego surowca.

Źródło i foto: http://www.cybersecurity.ru/ |

Po ponad miesiącu testów w fazie beta, WordPress 2.8.1 został opublikowany. Nowa wersja wnosi ze sobą głównie poprawki w bezpieczeństwie. WordPress 2.8.0 zawierał poważny błąd: pewne wtyczki pozwalały nieuprzywilejowanym użytkownikom na dostęp do stron administratora. Kolejnym problemem było duże zużycie pamięci przez tablicę kontrolną (dashboard) - u wielu użytkowników jej ładowanie prowadziło do wyczerpania zasobów i w konsekwencji do wyświetlenia niekompletnej strony. Inne poprawki, jakie wprowadzono w nowej wersji 2.8.1 to:

* kompatybilność ze skórkami, które z powodu wywołania get_categories() zawodziły w 2.8,

* wp_page_menu() domyślnie ustawia już sortowanie zgodnie z porządkiem nadanym przez użytkownika,

* informacje o błędach przy wgrywaniu plików są wyświetlane poprawnie,

* usunięto błąd przy automatycznym zapisie w Internet Explorerze,

* usunięto usterki z obsługą stylów w edytorze,

* wyłączono podświetlanie kodu ze względu na niekompatybilność z przeglądarkami,

* wprowadzono bardziej rygorystyczne oczyszczanie stylów wewnętrznych,

* powrócono do curla jako domyślnego transportu,

Pełna lista zmian znajduje się tutaj.

Źródło: gazeta.pl |

Naukowcy z izraelskiego Centrum Badawczego IBM w Hajfie (po lewej), stworzyli nowe oprogramowanie, które bardziej efektywnie i skutecznie ukrywa ważne dane przechowywane na komputerze. System MAGEN (Masking Gateway for Enterprise) pozwala na pokazanie wybranych danych z maskowaniem danych wrażliwych i poufnych. W języku hebrajskim słowo "magen" oznacza zarówno osłonę, jak i ochronę.

Wykorzystywana jest tutaj technika przechwytywania informacji zanim te zostaną wyświetlone na ekranie. Mowa tutaj o mechanizmie screen scrapingu. Następnie w procesie analizy, maskowane są dane, które zalogowana osoba nie powinna zobaczyć, np numer karty kredytowej.

Przedsiębiorstwa napotykają wiele scenariuszy w wymianie informacji wewnątrz i na zewnątrz. We wszystkich tych przypadkach należy zapewnić ochronę prywatności klienta i jego danych. W zależności od potrzeb biznesowych czy rządowych, proces maskowania jest różny. MAGEN potrafi obsłużyć cały ten wachlarz scenariuszy.

Po pozyskaniu techniką OCR danych wyświetlanych, MAGEN analizuje całą zawartość pod kątem tego co może zobaczyć dany użytkownik. Wszystkie informacje, które nie powinny być dla niego dostępne, są następnie maskowane. Cały proces odbywa się tak, aby nie dokonywać fizycznej zmiany we właściwych danych. Zamaskowane dane są następnie wyświetlane na ekranie. Dzięki temu nie ma potrzeby tworzenia kosztownej kopii rekordów bazy danych, które mają być wyświetlone.

"MAGEN przewiduje wspólne rozwiązanie dla wszystkich aplikacji, niezależnie od ich systemu operacyjnego i protokołu komunikacyjnego", mówi Tamara Domany, kierownik projektów w Hajfie IBM Research Lab. "Rozwiązanie jest całkowicie uniwersalne i może być używane dla wszelkich danych, każdego wniosku i na różnych poziomach zezwoleń....Korzystanie z technologii optycznego rozpoznawania znaków i gotowych konfiguracji pozwala nam dostarczać maskowania bez zmiany klienta aplikacji" - dodaje.

Przykładem zastosowanie może być firma ubezpieczenia zdrowotnego, która powinna mieć dostęp do danych osobistych, ale już nie do prywatnych informacji medycznych. W tym momencie te drugie informacje zostaną dla niej zakryte, ale bez fizycznej ingerencji w same dane pacjenta w bazie danych.

Źródło: http://www.haifa.ibm.com/ |

Dyrektor wykonawczy Google Eric Schmidt, może zostać zmuszony do zmienienia swojej roli w spółce Apple po wprowadzeniu na rynek nowego systemu operacyjnego Chrome OS. Wszystko przez to, że w tym momencie Google i Apple będą ze sobą konkurować na rynku systemów operacyjnych.

Amerykańskie organy regulacyjne zainteresował fakt, że Schmidt oraz Arthur Levinson zajmują jednocześnie stanowiska w Radzie Dyrektorów Apple i Google. Według urzędników mogło tutaj dojść do naruszenia prawa antymonopolowego, gdzie przecież Google i Apple konkurują pomiędzy sobą. Ustawa przewiduje współistnienie kilku dyrektorów, ale gdy prowadzone przez nich firmy nie konkurują pomiędzy sobą i nie mają wspólnego źródła zysku. Po wprowadzeniu przez Google systemu operacyjnego Chrome OS, ta sytuacja ulega zmianie.

To nie pierwszy problem Schmidta. Wiadomo przecież, że Google i Apple konkurują pomiędzy sobą także w dziedzinie mobilnych systemów operacyjnych Android oraz iPhone OS. Kolejnym zgrzytem są przeglądarki internetowe Safari oraz Chrome. Na razie nie podjęto żadnych konkretnych decyzji w tej sprawie.

Źródło: http://www.cybersecurity.ru/ |

|

|

|

|

|

Artykuły |

|

Jak walczyć z pobieraczkiem? Jak odstąpić od umowy? O tym w artykule. | |

|

|

Ostatnie komentarze |

|

| Przez: Maciak Plock [dnia: Apr 03, 2020]

wynik jest wysoko w google, przy... |  | Przez: MAMBA [dnia: Mar 24, 2020]

Warning: Only 61104 of 61105 MBy... |  | Przez: Random32 [dnia: Mar 18, 2020]

Witam,

u mnie na polskim Window... |  | Przez: muffintodebil [dnia: Mar 04, 2020]

aha gosicu to niezly jestes zaaw... |  | Przez: Maciek [dnia: Feb 20, 2020]

2 karty 512 kupione na allegro:

... |  | Przez: xd [dnia: Feb 05, 2020]

zrobiłem sposób Vin/7 na dziesią... |  | Przez: gtremik [dnia: Jan 25, 2020]

Dzięki seba86mu :) Działa |  | Przez: Mirek [dnia: Jan 22, 2020]

A jest rozwiązanie dla Windowsa 10? |

|

|

Gry |

|

Quake

Klasyk FPS w wersji flash. | |

|

|

Programy |

|

Tapin Radio

Darmowa aplikacja służąca do słuchania i nagrywania radia internetowego | |

|

|

Recenzje |

|

Sleeping Dogs

Policjant pod przykrywką rozpracowuje Triadę. | |

|

|

Facebook |

|

|